麦青儿 - 2019-3-22 14:54:00

近日,瑞星捕获到利用“永恒之蓝”漏洞传播的挖矿病毒MsraMiner出现最新变种,经瑞星安全专家查验,国内各省已均有用户感染。由于该病毒采用蠕虫的方式进行传播,一旦有用户感染,就会导致网内其他用户遭受牵连,造成机器卡顿和蓝屏等现象,所以未来该病毒存在大范围传播的风险。目前,瑞星已针对“永恒之蓝”漏洞推出热补丁工具,可一键快速修复系统漏洞,下载地址:http://download.rising.com.cn/for_down/ms/rsms.exe。

利用“永恒之蓝”漏洞传播的挖矿病毒MsraMiner第一次出现是在2017年5月,该病毒使用NSA泄露的“永恒之蓝”攻击工具传播挖矿病毒。病毒作者直到现在还在持续更新对抗查杀,通过内网传播和外网下载的攻击方式,组建了大量的僵尸网络,极大的增加了查杀难度。

挖矿病毒MsraMiner最新变种仍采用与之前相同的攻击方式,不过进行了一定升级,将挖矿相关字符串进行大量替换,伪装成系统服务名称对抗查杀。同时,病毒作者为了让挖矿病毒持久驻留,当检测到系统任务管理器启动时,挖矿进程会自动退出。任务管理器关闭后,挖矿进程又会重新启动,病毒变得更加隐蔽,服务模块也由固定名称改成随机拼凑的字符串名称,用来躲避杀软查杀。

瑞星安全专家提醒广大用户,虽然病毒的传播能力在不断提升,但是及时更新系统补丁,可以在很大程度上免受黑客的攻击。除此之外,采取以下防御措施,可防止更多类似病毒的侵害:

技术分析

挖矿病毒MsraMine最新变种的病毒母体运行后释放服务模块,释放的服务模块名称随机拼凑。例如:ApplicationTimeHost.dll

用微软增强的进程查看工具 Process Explorer 可以看到挖矿进程

C&C

iron.tenchier.com

z.totonm.com

185.128.24.101

MD5

80402E15A81E4F513980857455EB5A9C

6DC722C9844E61427A47A2759A8FBEC0

95786B6C28BF8DBA7BBFEEBA9E1EC27A

386FEADCAD055F4EA712DD39D80BB700

297C855681A872F80AADA938F60EF33A

56DA116D25207847797FE5F8B085C1B1

F5A7B1F998390241F5C10CBDDFE88647

利用“永恒之蓝”漏洞传播的挖矿病毒MsraMiner第一次出现是在2017年5月,该病毒使用NSA泄露的“永恒之蓝”攻击工具传播挖矿病毒。病毒作者直到现在还在持续更新对抗查杀,通过内网传播和外网下载的攻击方式,组建了大量的僵尸网络,极大的增加了查杀难度。

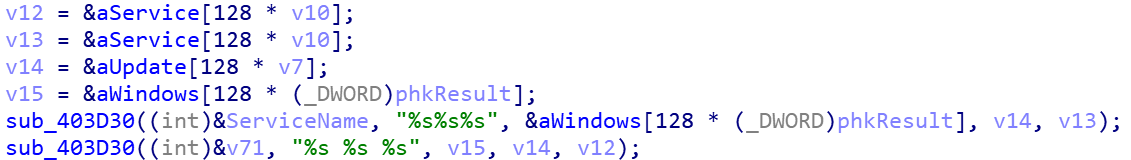

挖矿病毒MsraMiner最新变种仍采用与之前相同的攻击方式,不过进行了一定升级,将挖矿相关字符串进行大量替换,伪装成系统服务名称对抗查杀。同时,病毒作者为了让挖矿病毒持久驻留,当检测到系统任务管理器启动时,挖矿进程会自动退出。任务管理器关闭后,挖矿进程又会重新启动,病毒变得更加隐蔽,服务模块也由固定名称改成随机拼凑的字符串名称,用来躲避杀软查杀。

瑞星安全专家提醒广大用户,虽然病毒的传播能力在不断提升,但是及时更新系统补丁,可以在很大程度上免受黑客的攻击。除此之外,采取以下防御措施,可防止更多类似病毒的侵害:

- 建议优先安装“永恒之蓝”漏洞补丁。

- 若补丁安装失败,可开启防火墙关闭445端口。

- 安装杀毒软件保持防御开启,及时升级病毒库。

技术分析

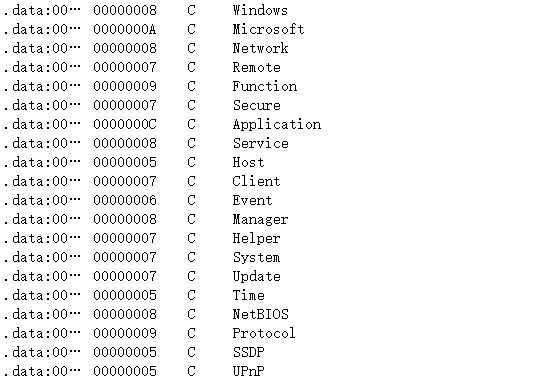

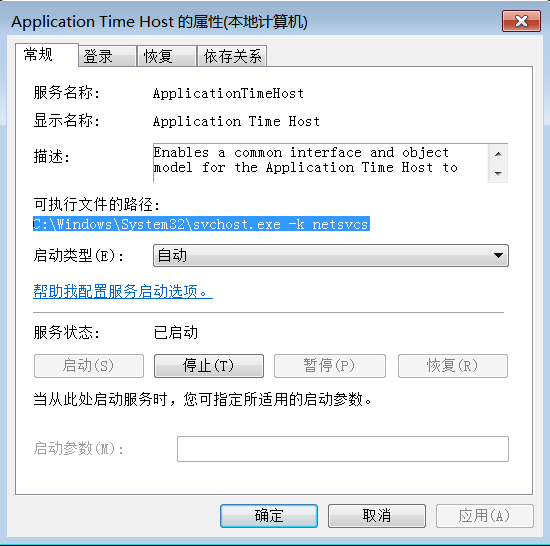

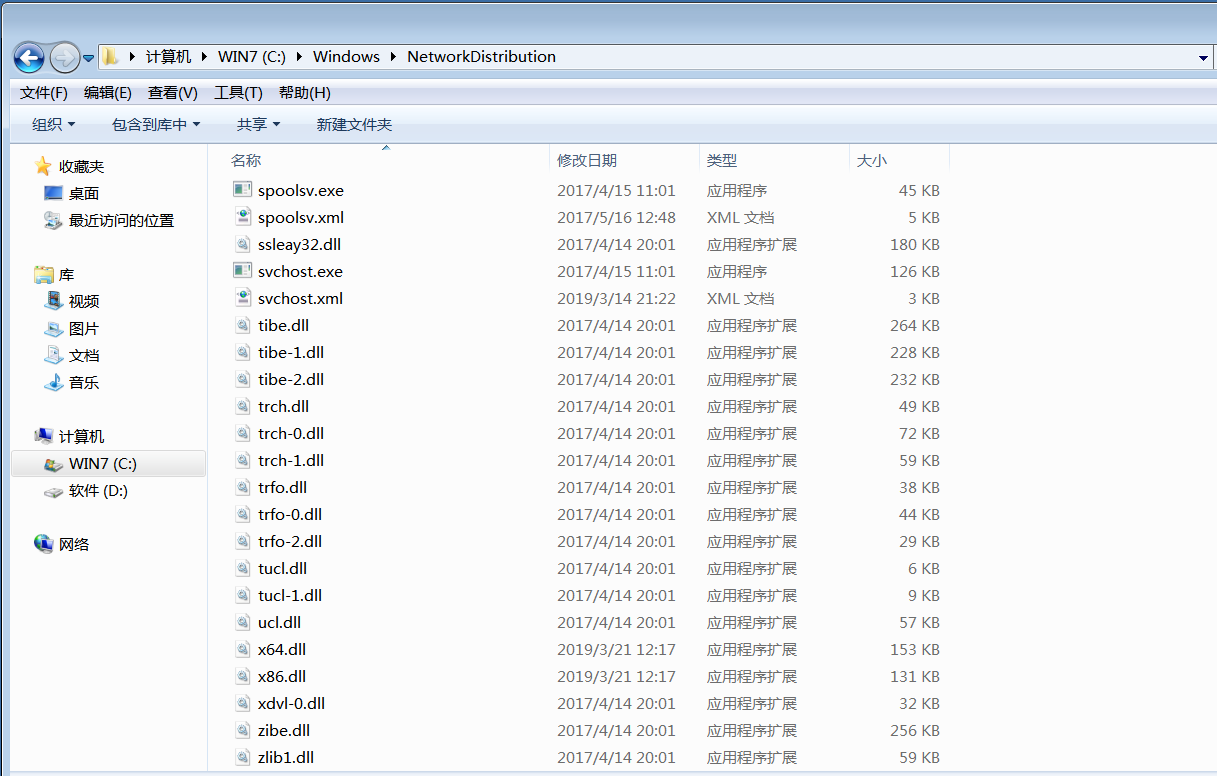

挖矿病毒MsraMine最新变种的病毒母体运行后释放服务模块,释放的服务模块名称随机拼凑。例如:ApplicationTimeHost.dll

图:释放服务模块

图:拼凑服务模块名称用到的字符串

图:创建的服务

图:服务名称和释放的服务模块dll名称相同

图:释放“永恒之蓝”攻击工具包

图:调用攻击模块攻击网络中的其它机器

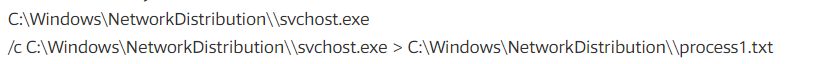

图:挖矿模块

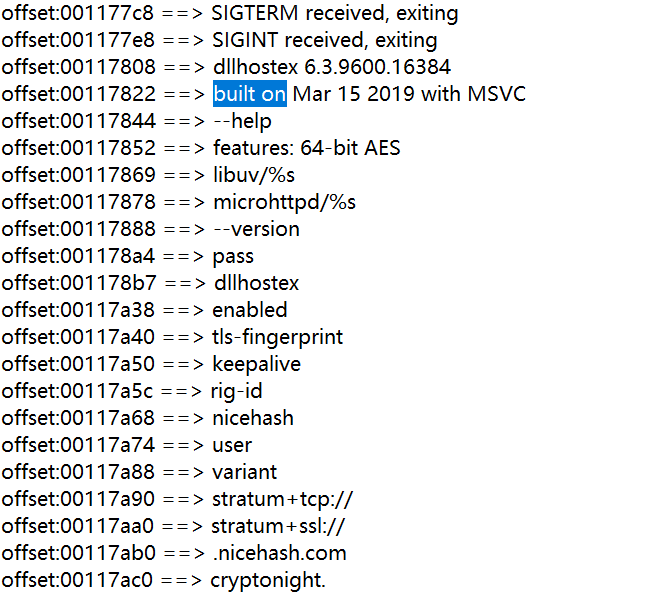

用微软增强的进程查看工具 Process Explorer 可以看到挖矿进程

图:挖矿进程

C&C

iron.tenchier.com

z.totonm.com

185.128.24.101

MD5

80402E15A81E4F513980857455EB5A9C

6DC722C9844E61427A47A2759A8FBEC0

95786B6C28BF8DBA7BBFEEBA9E1EC27A

386FEADCAD055F4EA712DD39D80BB700

297C855681A872F80AADA938F60EF33A

56DA116D25207847797FE5F8B085C1B1

F5A7B1F998390241F5C10CBDDFE88647