WinRAR被曝严重安全漏洞 瑞星提供防御方案

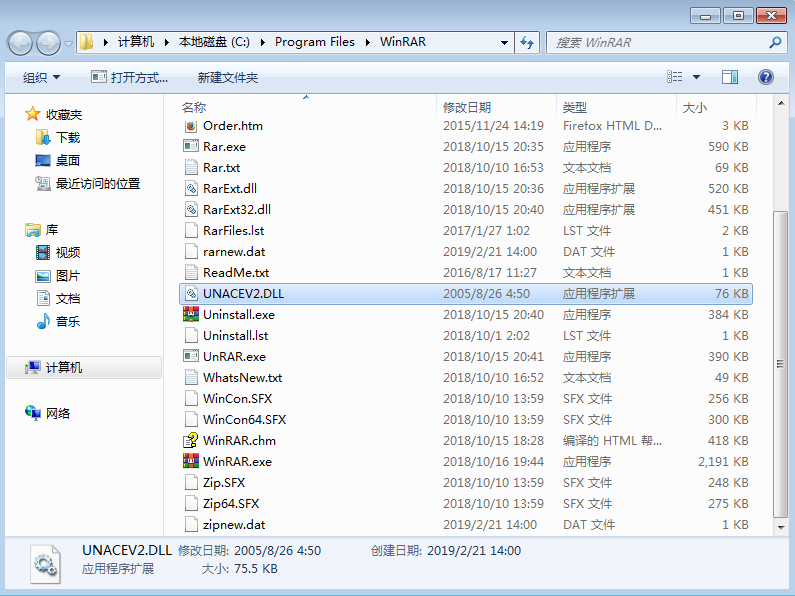

近日,全球用户量最大的解压软件WinRAR被爆存在严重的代码执行漏洞CVE-2018-20250。根据安全公司Check Point研究人员披露的细节,这个问题来自于压缩软件安装目录中的UNACEV2.dll代码库,而该库自2005年以来就一直没有被主动使用过,漏洞遗留时间预计长达19年,所以可能将会有超过5亿的用户受到WinRAR漏洞影响。

图:WinRAR中的UNACEV2.DLL模块

瑞星安全专家分析,这是由于WinRAR中的UNACEV2.dll代码库编写时间较早,没有ASLR和DEP保护机制,导致攻击者可能会利用WinRAR漏洞构造一个恶意的ACE文件,当用户使用压缩软件对其解压时,攻击者可以将压缩文件中的可执行程序放到指定路径中。

由于压缩软件只验证文件格式,恶意构造的ACE可以伪装成任何的压缩格式rar、zip等。如果将恶意文件放进Windows系统的启动文件夹中,那么用户下次重新开机时,恶意文件就能自动运行,攻击者可以执行任意恶意代码。

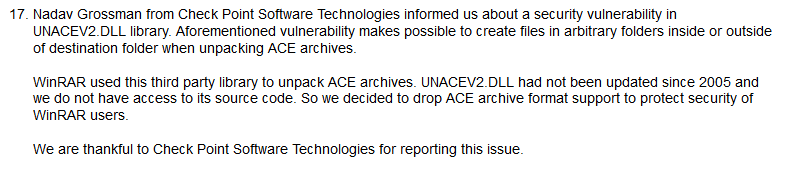

目前,WinRAR官方表示已经没有办法再为其做出更新,并表示将在最新版本5.70 Beta 1中删除unacev2.dll,取消对ACE格式的支持。

图:WinRAR官方表示放弃ACE压缩格式

瑞星针对此次漏洞事件提供以下防御措施:1、访问压缩软件官网,下载并安装最新版本。

使用WinRAR的用户建议尽快将WinRAR升级至5.70 Beta 1。

下载链接如下:

32位:http://win-rar.com/fileadmin/winrar-versions/wrar57b1.exe64位:http://win-rar.com/fileadmin/winrar-versions/winrar-x64-57b1.exe

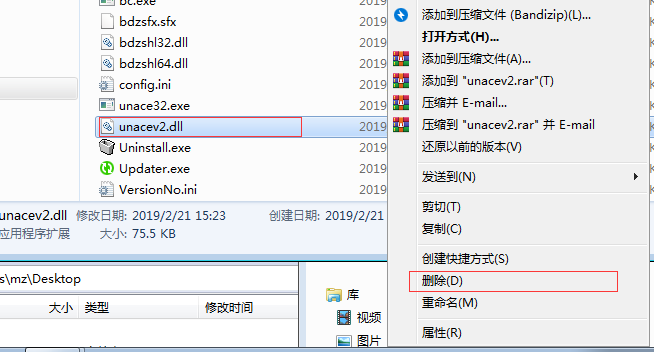

2、删除UNACEV2.dll代码库。

找到压缩程序,右键打开文件位置。

图:找到压缩程序文件位置

找到并删除unacev2.dll。

图:删除unacev2.dll

3、谨防钓鱼邮件,不要轻易下载并解压可疑的压缩文件。

麦青儿 最后编辑于 2019-02-22 17:36:53