瑞星研发工程师致用户公开信三——通过“行为分析”动态查杀未知木马 - [瑞星(Rising)]

本文地址:

http://bigdouya.blogbus.com/logs/42826760.html 转载时请务必以超链接形式标明文章原始出处和作者信息!

瑞星研发工程师致用户第三封公开信

通过“行为分析”动态查杀未知木马

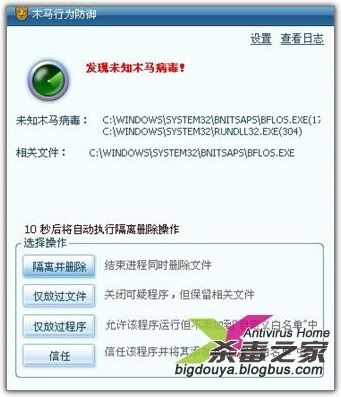

瑞星2010版中的“木马行为防御”功能实际上是“动态行为启发式检测技术”,所谓动态,就是当恶意木马病毒运行后,在其进行破坏行为时(如病毒正在,替换系统文件、写启动项、记录键盘信息等)进行动态拦截并清除未知病毒。而之前介绍的“启发式扫描”是属于“静态启发式检测技术”是在病毒还没有运行的时候进行静态扫描。

“动态行为启发式检测技术”是通过对“云安全”系统截获的数千万木马和其他类型病毒的恶意行为进行分析,把木马和其他病毒的行为进行提炼,如果有最新未知病毒入侵电脑进行破坏活动时,动态阻止其偷窃和破坏作用,使其失效。

“动态行为启发式检测技术”是对程序使用系统资源的操作进行的行为抽象,对抽象后的行为作为“行为特征”,对程序运行过程中产生的行为进行动态匹配以检测程序是否存在恶意行为。行为启发式检测技术主要用于解决恶意程序利用不改变程序功能对数据进行修改以躲避静态检测的问题。

比如:某程序对注册表RUN项进行修改,将程序文件的路径加入RUN项中,我们将此抽象为“注册自启动项行为”;某程序将自己的程序文件进行复制,我们将此抽象为“程序自我复制”。如果行为特征库中有一条特征记录描述为“注册自启动项行为”并且“程序自我复制”,则当有程序同时有这两项行为时,行为启发式检测就认为这是个符合行为特征的恶意程序。

当然仅仅从程序行为上判断某个程序是否为恶意程序存在误判的可能性。2010版瑞星“动态行为启发检测技术”,不仅丰富了程序行为的定义,同时也结合静态启发检测技术提高恶意程序判别的准确率。因此在测试2010版瑞星的“木马行为防御”功能时,开启文件监控会对行为分析的准确率大大提高。大家可以在虚拟机环境中,运行病毒程序,测试“木马行为防御”是否可以准确的将动态病毒拦截。

瑞星研发部反病毒分部

2009年7月

用户系统信息:Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1; Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1) ; MAXTHON 2.0)